Уязвимость в Банк ЦентрКредит (Open Redirect)

Update: Теперь исправлено

Сегодня расскажу как мошенники могут связать вместе уязвимость и защиту сайта для контроля жертвы. О проблеме на домене

www.bcc.kz я сообщил пресс-службе 17 дней назад.

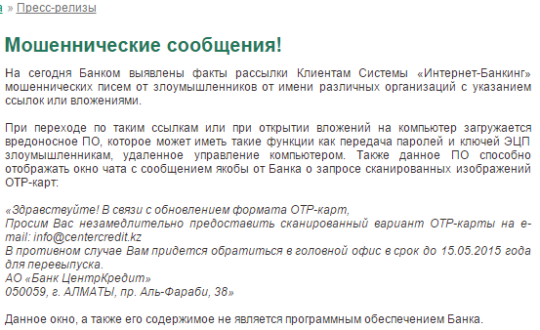

У данного банка тоже были проблемы с мошенниками:

Open Redirect (открытое перенаправление) – это редирект который позволяет использовать произвольный URL для конечной цели редиректа. Эта уязвимость используется мошенниками, чтобы заставить пользователей посетить фишинг сайты (не осознавая этого).

На сайте есть различные рекламные баннеры.

Полная ссылка баннера: hxxp://www.bcc.kz/bitrix/rk.php?id=17&site_id=s1&event1=banner&event2=click&event3=1+%2F+%5B17%5D+%5BMAINBOT%5D+ main_bottom_ru_2&goto=http%3A%2F%2Fmastercard.kz%2F

Если кликнуть на ссылку, то вы перейдете на другой сайт без каких либо предупреждений как ”Вы покидаете сайт банка. Будьте осторожны.”.

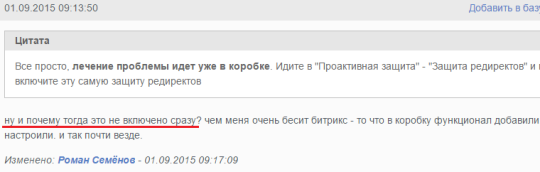

Банк использует Битрикс (”профессиональная” система управления сайтом). На форуме битрикса пишут, что у

продукта есть встроенная защита.

В итоге уязвимы 3 файла (rk.php, click.php, redirect.php). Пример ссылок:

- hxxp://www.bcc.kz/bitrix/click.php?anything=here&goto=http://homebank.kz/

- hxxp://www.bcc.kz/bitrix/rk.php?id=17&site_id=s1&event1=banner&event2=click&goto=http%3A%2F%2Fhomebank.kz%2F

- hxxp://www.bcc.kz/bitrix/redirect.php?event1=click_to_call&event2=&event3=&goto=http://homebank.kz/

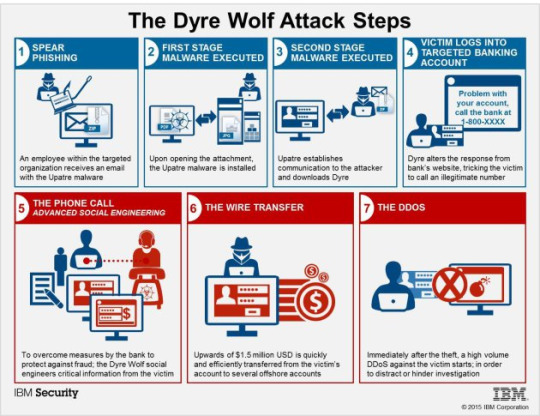

В то же время, атаки на западные банки используют полный комплекс. После того как мошенники перевели деньги, например, Dyre Wolf, запускает мощную DDoS

атаку (отказ в обслуживании) и перекрывает доступ к сайту банка.

Так вот, многие сайты казахстанских банков не очень удобны. Если WAF (Web Application Firewall) банка заметит опасные тэги в URL, то ваш IP-адрес

блокируется(!) и вы временно не можете зайти на сайт.

“User-friendly” результат для пользователя:

Если вы мошенник переживающий кризисные дни и не можете себе позволить DDoS, значит вам повезло.

«Эконом вариант» атаки на пользователей банка:

- Отправьте письмо с ссылкой на bcc.kz + редирект на фишинг сайт.

- Заполучите логин/пароль и заставьте браузер жертвы сделать запрос на сайт банка с опасным тэгом в URL (теперь жертва заблокирована банком).

- ???

- PROFIT!!!

Как мы видим, open redirect может иметь серьезные последствия. Я также думаю, что неэффективно блокировать IP-адреса. Во-первых, мошенникам очень легко сменить IP-адрес. Во-вторых, ваш сайт все равно должен быть неуязвим к injection атакам.